Meltdown si Spectre – vulnerabilitati la granita dintre hardware si software

Concluzii

Ulterior publicarii vulnerabilitatilor (3 Ianuarie), raspunsul companiilor a fost rapid, atat producatorii de software cat si integratorii lansand patch-uri si noi versiuni de BIOS pentru a proteja sistemele potential afectate. De la Apple si pana la Microsoft, de la Lenovo si pana la Nvidia, care au lansat un nou driver in acest sens, majoritatea producatorilor au facut tot posibilul pentru a reduce impactul celor doua vulnerabilitati. Desigur, nu toti producatorii s-au miscat la fel de repede si nu toate notebook-urile sau placile de baza au primit noi versiuni de BIOS pana in acest moment. Mai mult decat atat, in cazul platformelor mai vechi de 4-5 ani nici nu putem fi siguri cand si daca aceste update-uri vor veni. Cu toate acestea, descoperirea Meltdown si Spectre ridica o serie de probleme majore si ne face sa ne intrebam ce alte vulnerabilitati se ascund in sistemele noastre de ani de zile…

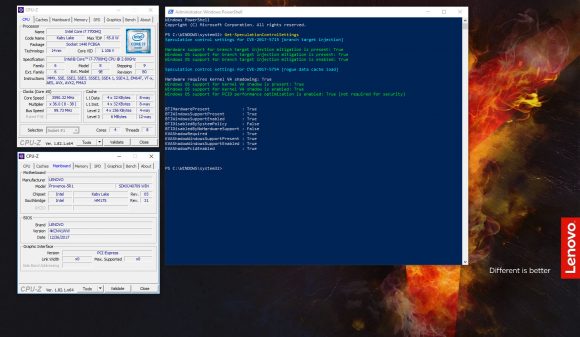

In primul rand, aplicarea patch-urilor poate avea uneori ca efect reducerea performantelor sistemelor noastre. Daca in cazul PC-urilor de ultima generatie dotate cu procesoare Skylake, Kaby Lake, Coffee Lake, care ruleaza Windows 10, aceste penalizari sunt minore, afectand in principal doar scrierea / citirea fisierelor 4K in cazul SSD-urilor NVMe, in cazul platformelor mai vechi, care ruleaza versiuni mai vechi de Windows sau care sunt dotate cu procesoare din generatia Haswell, sau dintr-o generatie anterioara, penalizarile ar putea fi ceva mai mari.

Desigur, testele realizate pana acum arata diferente minore de performanta si este normal ca atat Intel cat si Microsoft sa sustina adoptarea noilor generatii de procesoare, respectiv a celei mai recente versiuni de Windows. Prin urmare, estimarile celor de la Microsoft trebuie privite ca worst case scenario, majoritatea entuziastilor avand putin de suferit de pe urma ultimului update de Windows. Mai mult decat atat, sistemele dotate cu procesoare Ryzen sau Threadripper nu sunt vulnerabile la Meltdown si nu ar trebui sa isi schimbe performanta in urma patch-ului dedicat Spectre.

Totusi, adevaratele penalizari de performanta se vor vedea cel mai probabil in mediul corporate, in zona serverelor, iar aici chiar si o penalizare de o singura cifra (3-4%) poate avea un efect semnificativ. Dincolo de o posibila penalizare de peformanta, ramane valida problema celor care utilizeaza sisteme mai vechi sau sisteme de operare la care nu doresc sa renunte (Win 7, 8). In acest caz, chiar daca Microsoft aplica patch-ul in ultimul update, nu poate garanta nimeni ca producatorul hardware va pune la dispozitie o noua versiune de BIOS.

Lasand la o parte problema performantei, nu putem trece atat de usor peste aspectul deontologic. Mai precis, cei de la Intel stiau inca din vara de existenta acestor vulnerabilitati si totusi au preferat sa lanseze generatia Coffee Lake fara a anunta partenerii, care ar fi putut dota din fabrica placile de baza cu BIOS-ul potrivit. Parca pentru a accentua si mai mult gravitatea factorului deontologic, CEO-ul Intel, Brian Krzanich , a vandut ~80% din actiunile detinute in cadrul companiei (~22-24 milioane USD), cu cateva luni inainte ca anuntul legat de Meltdown si Spectre sa fie publicat…

Daca intarzierea anuntului este logica, orice companie incercand sa rezolve problema inainte ca aceasta sa devina publica, actiunile CEO-ului Intel nu pot fi explicate la fel de usor. La fel cum nu poate fi explicat la fel de usor faptul ca o noua generatie de procesoare a fost lansata in conditiile in care producatorul era constient de vulnerabilitatile care o afecteaza. Sau cum aproape 20 de ani de zile nimeni nu a reusit sa descopere Spectre, o vulnerabilitate care poate afecta miliarde de dispozitive din intreaga lume, indiferent de platforma (desktop, notebook, smartphone, tableta, server, etc.

Desigur, nu trebuie sa intrati in panica – Meltdown si Spectre nu sunt primele vulnerabilitati majore si nu sunt nici macar primele vulnerabilitati care au legatura cu partea hardware. Marea masa a utilizatorilor nu va fi afectata nici din punct de vedere al securitatii datelor, nici din punct de vedere al performantei. Daca aveti un desktop conectat la o retea configurata corect, nu ar trebui sa va faceti griji. De asemenea, daca aveti un notebook adus la zi din punct de vedere al update-urilor software, cu ultima versiune de BIOS instalata, cel mai probabil nu veti avea probleme. Mai multe teste si informatii puteti afla in thread-ul dedicat de pe forumul nostru.

Cu toate acestea, momentul 3 Ianuarie 2018 marcheaza intr-un mod negativ industria IT si ne face sa ne punem intrebari, unele dintre ele destul de neplacute. Cum este posibil ca asemenea vulnerabilitati sa existe timp de mai bine de o decada. Cine ar mai fi putut sa le descopere si sa le utilizeze inainte ca acestea sa fie facute publice? Cum este posibil ca un producator sa lanseze pe piata produse afectate, in momentul in care a aflat deja de existenta vulnerabilitatilor? Ce alte vulnerabilitati nu au fost descoperite sau anuntate inca?

In conditiile in care securitatea informatica este un subiect de o deosebita importanta in zilele noastre, efectul unui atac putand lua forme variate, de la pierderea datelor si pana la santaj, furt de indentitate, spionaj tehnologic sau pur si simplu furt, atat producatorii hardware cat si integratorii si dezvoltatorii software trebuie sa acorde cel mai inalt nivel de atentie protejarii celor care le utilizeaza produsele, indiferent daca discutam despre simplii utilizatori, sau companii, caz in care efectele pot fi de-a dreptul catastrofale.

In aceste conditii, producatorii ar trebui sa dea dovada de un inalt nivel de integritate, profesionalism si nu in ultimul rand transparenta, pentru ca situatii ca Meltdown sau Spectre sa nu mai fie posibile. Dincolo de aspectul comercial, companiile implicate in industria IT&C ar trebui sa constientizeze impactul pe care il pot avea asupra societatii, precum si rolul pe care il joaca, intr-o lume in care se tinde spre interconectarea tututor indivizilor, intr-un fel sau altul, respectiv interconectarea unui numar din ce in ce mai ridicat de industrii, utilitati si dispozitive.

Comentarii

Merci pentru articol, foarte instructiv pentru utilizatorul obisnuit care obisnuieste sa preia “fake news”.

Au venit updates inclusiv pe canalul Red Hat pentru Spectre si Meltdown, nu numai Microsoft reactioneaza 🙂

Cum este posibil ? Din pacate foarte simplu, PROFIT ! Clientul nu mai conteaza, doar profitul. Daca ne aruncam un ochi in piata de jocuri vedem asta si mai pregnant. DLCuri, PASSuri, microtranzactii, lootbox uri samd. Profit ! Si atat!

FFoarte bun articolul!In sfarsit si la noi in tara se implica si vorbeste detaliat ddespre aceste vulnerabilitati!

UUn articol marca lab501,ce se intampla acum arata ca atat timp cat nu ai de unde s-a aalegi,producatori doar te trateaza cu c….!

Si eu care tocmai mi-am comandat un upgrade de la haswell to cofee 😀 ,.brr! Sper ca e ultimul upgrade pe care il fac,(asa am promis sotiei) in conditiile in care jocurile sunt un mare shit remestecat si redigerat, mai ales in 2017.Toate aceste ”vulnerabilitati’ sunt masluite si stiute de toata lumea ‘buna’ !Bleah,.mercantilismul bbossilor din ‘IT’ e criminal!

Nu inteleg lumea care se amabaleaza atat pt niste probleme de securitate.

Pt servere si bussiness mai inteleg dar sa te agiti atat ca utilizator normal.?

Normal ca din toata chestia asta reiese ca:

Windows 7,8 BAD

Windows 10 Good

Old CPU BAD

New Cpu Good

Atata vreme cat ai windows si intel/AMD poti sa te astepti la asa ceva mai mult decat in cazul altor arhitecturi.

Relax people.

Felicitari pentru articol !

Si in mod miraculos google si expertii lor ce au descoperit aceste vulnerabilitati , mmentioneaza ca cei cu platforme Android si servicii oferite de google sunt protejati. La naiba ! Facand o paralela cu ce marfuri alimentare se vand in mall-uri desi se stie ce calitate au nu stiu ce e asa de deosebit ca software sau hardware sunt probleme.

Traim intr-o jungla,la propriu !

Cum ramane cu bug-ul referitor la schimbarea date 2000 la calculator ? Era prezentat aproape ca sfarsitul lumii. Iar oamenii s-au grabit sa cumpere scule noi.

Asa ca … The true is out there !

Eduard – in mediul Linux s-au miscat imediat, de fapt de acolo a inceput tot.

Cum zicea și Necula Daniel, țin minte câtă isterie a fost cu bug-ul anului 2000. Cum era dezbătut în toate revistele de profil, iar la TV (CNN) apăreau tot felul de experți care bătau apa-n piuă. Ba chiar și holivudu’ s-a băgat în joc. Chiar a fost un film în care se spărgeau niște conturi bancare ținând cont de updatarea serverelor etc.

Putem specula însă pe marginea faptului că aceste “buguri” sunt de fapt niște “feature” ;), bune de utilizat la un moment sau altul de către diferite organizații neexistente, mai ales dacă “alții” își fac propriile sisteme de operare, utilizează propriile rețele de socializare etc. ca să ne se uite “dușmanul” la ei în casă așa ușor.

Un “feature” la nivel hardware ar fi ideal pentru asemenea organizații neexistente.

De la stuxnet încoace, orice este posibil.

MSI se pare ca de-abia a patch-uit bios-ul placii mele pentru Intel ME. Sa speram ca vor face la fel si pentru aceste doua vulnerabilitati, daca este posibila o mitigare la nivel de Bios.

Chiar fiecare vulnerabilitate are nevoie de o mascota? Unde suntem, Japonia?

Tot vad oameni care spun ca nu mai cumpăra Intel, cumpăra în continuare.

Ori ca nu exista concurenta..

Acum exista!

@DeMons, considerand ca Intel inca are un IPC formidabil comparat cu AMD, si ca vulnerabilitatea va afecta memoria ambelor arhitecturi, si ca AMD avea deja “probleme” cu memoria de pe cip.

Nici nu stiu cat poate sa ajute o combinatie Ryzen Vega considerand ca deja si-au vandut sufletul inamicului.

Frumos explicat ! Imi place articolul – felicitari si LA MULTI ANI pe noul an- am urmarit pe forum . Am urmarit din chiar 29decembrie , dar initial se vorbea doar de Intel , ca de fapt “buba majora” la ei este.

Și ce vom face noi ceilalți cu placi de baza mai vechi (h61m asta am eu)? Vom primi update de bios vreodata

Cel mai probabil nu…

In goana dupa performanta,producatorii de procesoare au uitat cel mai important lucru,securitatea datelor.Intel e campion la asta,Meltdown este asemanator lui Spectre, insa arhitectura Intel ii confera o mai buna libertate. Meltdown poate fi oprit doar cu un patch care sa reduca performantele procesorului cu pana la 30%.Asta spune mult despre lupta incorecta ce se duce intre competitori.Meltdown afecteaza doar procesoarele intel,repararea prin pach reduce performantele cu pana la 30%,asta spune mult despre cat de murdar se joaca acest joc,prea seamana cu problema emisiilor la Volkswagen.

Cele mai recente stiri

GamesCom 2023 – ASRock arata implementari pentru Radeon RX 7700 XT si RX 7800 XT

Scris in 25 August, 2023.

GamesCom 2023 – ASRock arata 2 placi de baza AM5 in format ITX

Scris in 25 August, 2023.

GamesCom 2023 – be quiet! prezinta Dark Rock Pro 5 si Dark Rock Elite

Scris in 25 August, 2023.

Computex 2023 – Team Group

Scris in 10 June, 2023.

Computex 2023 – Sparkle

Scris in 9 June, 2023.

Computex 2023 – HYTE

Scris in 9 June, 2023.

Computex 2023 – Zotac

Scris in 9 June, 2023.

Computex 2023 – INNO3D

Scris in 9 June, 2023.

Computex 2023 – Enermax

Scris in 9 June, 2023.

Computex 2023 – Solidigm

Scris in 9 June, 2023.

Syndication

Viziteaza-ne pe Facebook

Urmareste-ne pe Twitter

Vezi ce facem pe YouTube